Wenn du im IT- oder Security-Bereich arbeitest, fühlt sich dieses Thema wahrscheinlich schon ziemlich ausgelutscht an. Password Reuse, Datenlecks, Password Manager,… das alles ist in der Branche bereits bekannt und wird seit Jahren diskutiert. Aber die Realität ist, dass fast jeder noch mindestens eine Person kennt, die überall dasselbe Passwort verwendet.

Dieser Blogartikel richtet sich an genau diese Personen. Nicht, um Security-Profis etwas Neues zu erklären, sondern als einfacher Leitfaden und kleiner Weckruf für ganz normale Nutzer, die es einfach ein bisschen besser machen wollen. Denn während größere Unternehmen bereits in Richtung passwordless Systeme und modernerer Authentifizierungsmethoden gehen, gehen die meisten Privatanwender immer noch sehr klassisch mit Passwörtern um.

Die gute Nachricht ist: Die Idee hinter einem einzelnen Passwort kann tatsächlich funktionieren.

Man muss es nur ordentlich machen!

Wenn der String verloren geht: Datenlecks im Alltag

Datenlecks sind zu etwas geworden, das regelmäßig im Internet passiert. Große Online-Plattformen werden immer wieder von Angreifern ins Visier genommen, und wenn ein Leak passiert, können Millionen oder sogar Milliarden von Login-Daten offengelegt werden.

Solche Vorfälle schaffen es oft in die Nachrichten. Man sieht Schlagzeilen über ein weiteres gehacktes Unternehmen, eine weitere geleakte Datenbank, einen weiteren Sicherheitsvorfall. Die meisten Menschen nehmen das kurz wahr, sind vielleicht für einen Moment etwas besorgt, aber es führt in der Regel zu keiner echten Verhaltensänderung.

Was tatsächlich im Hintergrund passiert, ist weniger sichtbar. Wenn Zugangsdaten gestohlen werden, werden sie gesammelt, zusammengeführt und in großen Datensätzen weiterverbreitet, die durch verschiedene Teile des Internets zirkulieren. Das sind keine statischen Leaks, die nach einiger Zeit einfach verschwinden. Sie werden immer wieder verwendet, kombiniert und in automatisierten Angriffen getestet.

Das eigentliche Problem ist nicht nur, dass Datenlecks passieren. Es ist vielmehr, wie wenig Einfluss sie scheinbar auf alltägliche Passwort-Gewohnheiten haben. Wenn dasselbe Passwort für mehrere Dienste verwendet wird, kann ein einziges kompromittiertes Konto zum Ausgangspunkt für den Zugriff auf viele weitere werden. Ein einzelner kompromittierter Zugang kann so leicht eine Kettenreaktion auslösen, die zu einem viel größeren Problem wird.

Ein Passwort, viele Türen: Credential Stuffing

Sobald Zugangsdaten geleakt wurden, liegen sie nicht einfach ungenutzt herum. In den meisten Fällen werden sie schnell aufgenommen und in automatisierten Systemen verwendet, die beginnen, sie auf anderen Plattformen zu testen. Diese Art von Angriff wird als credential stuffing bezeichnet.

Die Grundidee dahinter ist recht einfach. Wenn jemand deine E-Mail-Adresse und dein Passwort von einem Dienst hat, besteht eine gewisse Wahrscheinlichkeit, dass genau diese Kombination auch anderswo funktioniert. Angreifer nehmen also diese geleakten Zugangsdaten und probieren sie auf beliebten Diensten wie Streaming-Plattformen, Online-Shops oder E-Mail-Anbietern aus.

Dieser Prozess ist stark automatisiert und läuft in großem Maßstab ab. Er ist nicht im persönlichen Sinne gezielt, sondern eher eine ständige Hintergrundaktivität im Internet, bei der jede Minute Millionen von Login-Kombinationen getestet werden.

Wenn Passwörter wiederverwendet werden, dauert es oft nicht lange, bis daraus ein echtes Problem wird. In vielen Fällen kann eine Kontoübernahme innerhalb von Sekunden passieren, sobald ein erfolgreicher Treffer gefunden wurde.

Warum viele Passwörter immer noch schwach sind

Viele Nutzer glauben, ihre Passwörter seien sicher, nur weil sie auf den ersten Blick komplex wirken. Ein Großbuchstabe, ein Sonderzeichen, vielleicht noch eine Zahl am Ende… das vermittelt den Eindruck von etwas Starkem und gut Durchdachtem.

In der Realität folgen diese Passwörter jedoch oft sehr vorhersehbaren Mustern, die wenig mit echter Sicherheit zu tun haben. Menschen beginnen häufig mit etwas Vertrautem, etwa einem Namen, einem Ort, einem Hobby oder sogar dem Dienst selbst, und fügen dann eine kleine Variation hinzu, um es komplexer wirken zu lassen. Ein Großbuchstabe am Anfang, eine Zahl am Ende und vielleicht noch ein Ausrufezeichen irgendwo dazwischen.

Deshalb sieht man oft Passwörter, die oberflächlich unterschiedlich wirken, strukturell aber nahezu identisch sind. Etwas wie „Netflix2026!“, „Amazon123!“ oder „Berlin2024!“ fühlt sich für den Nutzer vielleicht einzigartig an, folgt in der Praxis aber alle derselben Logik: ein bekanntes Wort kombiniert mit einem Jahr oder einer Zahl und einem Symbol am Ende.

Aus menschlicher Sicht ist das nachvollziehbar. Es ist leicht zu merken und schnell erstellt. Das Problem ist nur, dass Angreifer genau mit diesen Gewohnheiten sehr vertraut sind. Sie müssen Passwörter nicht zufällig erraten. Stattdessen setzen sie genau auf solche Muster und testen sie in riesigen Mengen.

Das Problem sind dabei nicht nur einzelne Beispiele, sondern die Tatsache, dass sich diese Strukturen über Millionen von Konten hinweg wiederholen. Sobald man das Muster erkennt, werden viele Passwörter, die auf den ersten Blick stark wirken, plötzlich deutlich vorhersehbarer.

Im Laufe der Zeit sind diese Muster sehr gut dokumentiert worden und bereits fest in die Tools und Methoden integriert, mit denen heute die Stärke von Passwörtern bewertet wird. Was sich persönlich und einzigartig anfühlt, ist oft alles andere als zufällig.

Phishing: Der menschliche Faktor

Bisher lag der Fokus vor allem auf technischen Angriffen und geleakten Daten, aber es gibt noch eine andere Seite des Problems, die genauso wichtig ist. Selbst wenn Passwörter stark sind und Systeme gut abgesichert sind, wird der Mensch selbst oft zum schwächsten Glied.

Phishing-Angriffe gehen einen völlig anderen Weg. Statt direkt in Systeme einzudringen, versuchen sie Nutzer dazu zu bringen, ihre Zugangsdaten auf gefälschten Websites oder über täuschend echt wirkende E-Mails einzugeben.

Diese Methode ist besonders effektiv, weil sie nicht auf technische Schwachstellen angewiesen ist. Sie setzt darauf, dass Menschen schnell reagieren, dem vertrauen, was sie sehen, oder kleine Details übersehen, die den Betrug entlarven würden. Mit anderen Worten: Sie zielt eher auf Aufmerksamkeit und Vertrauen als auf Sicherheitssysteme.

Und der entscheidende Punkt ist: Selbst das stärkste Passwort hilft nicht mehr, sobald es auf einer gefälschten Login-Seite eingegeben wurde. Ab diesem Moment ist es dem Angreifer bekannt. Es spielt dann keine Rolle mehr, wie komplex oder einzigartig es war.

Der einzige echte Schutz in diesem Fall besteht darin, für verschiedene Dienste unterschiedliche Passwörter zu verwenden, sodass ein einzelnes kompromittiertes Login nicht sofort den Zugriff auf alles andere ermöglicht.

Ein String, sie zu knechten: aber diesmal richtig

Ein einzelnes Passwort kann in der Theorie funktionieren, aber nur, wenn es richtig umgesetzt wird.

Hier kommen Password Manager ins Spiel. Statt ein Passwort über verschiedene Dienste hinweg wiederzuverwenden oder sich Dutzende Varianten zu merken, generiert ein Password Manager für jedes Konto einzigartige und starke Passwörter und speichert sie sicher in einem verschlüsselten Vault. Aus Sicht des Nutzers wird dadurch eigentlich nichts komplizierter.

Das Einzige, das du dir merken musst, ist: ein einziges Master Password, um deinen Password Manager zu entsperren.

Es gibt verschiedene Arten von Password Managern, je nachdem wie viel Kontrolle, Komfort und technischer Aufwand für dich passend ist:

Cloud-basiert

Cloud-basierte Lösungen wie Bitwarden oder 1Password sind für die meisten Menschen meist der einfachste Einstieg. Alles läuft im Hintergrund automatisch ab. Deine Passwörter werden in einem verschlüsselten Vault gespeichert und über alle deine Geräte hinweg synchronisiert. Das bedeutet, du kannst dich von deinem Smartphone, Laptop oder Tablet aus anmelden, ohne darüber nachdenken zu müssen, wo deine Daten eigentlich liegen. Für die meisten Nutzer ist genau diese Kombination aus Sicherheit und Komfort der Grund, warum cloud-basierte Lösungen so beliebt sind.

Self-hosted

Wenn du mehr Kontrolle über deine Daten bevorzugst, könnten self-hosted Lösungen wie Vaultwarden oder Passbolt interessanter sein. In diesem Fall bist du selbst dafür verantwortlich, wo und wie das System betrieben wird – meist auf einem eigenen Server oder in deiner eigenen Infrastruktur. Die grundlegende Funktionalität ist sehr ähnlich, aber du machst dich unabhängiger von externen Anbietern. Das bringt mehr Flexibilität, aber auch mehr Verantwortung bei Einrichtung und Wartung mit sich und erfordert etwas technisches Hintergrundwissen oder zumindest die Bereitschaft, Dokumentationen zu lesen und Tutorials zu nutzen.

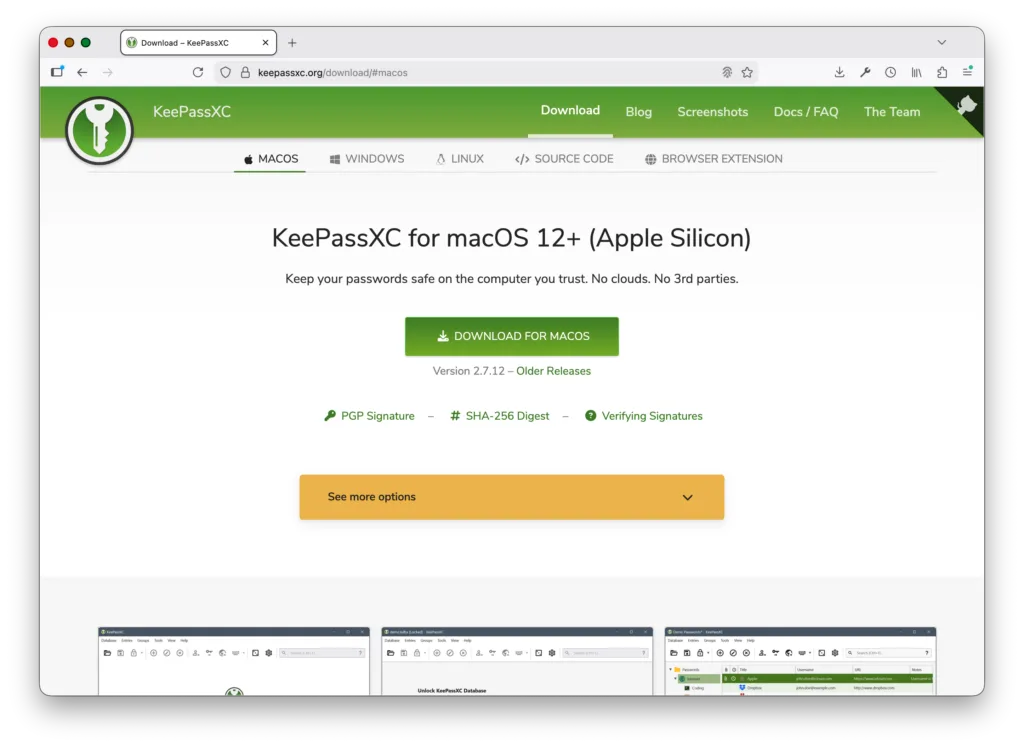

Lokal am PC

Es gibt auch vollständig lokale Lösungen wie KeePassXC. Diese funktionieren komplett offline und speichern alle deine Passwörter ausschließlich auf deinem eigenen Gerät. Nichts wird über die Cloud synchronisiert, außer du richtest das bewusst selbst ein. Das gibt dir maximale Kontrolle und minimale externe Angriffsfläche, bedeutet aber auch, dass du Backups und Synchronisation selbst verwalten musst.

Für die meisten Menschen, die mit Password Managern starten, sind cloud-basierte oder lokale Lösungen in der Regel der einfachste Einstieg, da sie entweder vollständig verwaltet sind oder sich sehr unkompliziert einrichten lassen. Weiter unten im Artikel werfen wir außerdem einen kurzen Blick auf KeePassXC und wie es als vollständig lokale Option funktioniert.

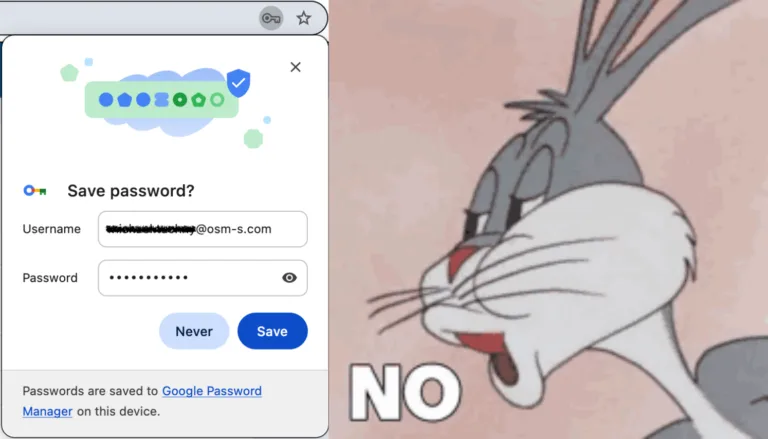

Warum die Passwortspeicherung im Browser nicht ausreicht

Viele Browser bieten heute an, Passwörter automatisch zu speichern und sie sogar vorzuschlagen, wenn neue Konten erstellt werden. Auf den ersten Blick wirkt das sehr ähnlich wie ein Password Manager, und für viele Nutzer entsteht dadurch der Eindruck, dass der Browser bereits alles für sie übernimmt.

Auch wenn das praktisch ist, ist es nicht dasselbe wie die Nutzung eines dedizierten Password Managers und bringt wichtige Einschränkungen mit sich.

Eines der Hauptprobleme besteht in Schadsoftware, die gezielt darauf ausgelegt ist, gespeicherte Login-Daten auf einem Gerät auszulesen. Wenn ein System kompromittiert wird, können gespeicherte Passwörter im Browser unter Umständen zusammen mit anderen sensiblen Informationen ausgelesen werden. Der integrierte Passwort Manager in Google Chrome ist relativ sicher, jedoch an das Google Konto geknüpft und sollte dieses verloren oder kompromitiert werden, sieht es schlecht aus.

Dedizierte Password Manager sind speziell darauf ausgelegt, dieses Risiko zu reduzieren. Sie speichern Zugangsdaten in einem separaten, verschlüsselten Vault und sind insgesamt mit stärkeren Schutzmechanismen ausgestattet als browserbasierte Lösungen.

Two-Factor Authentication (2FA)

Zwei-Faktor-Authentifizierung (Two-Factor Authentication) fügt eine zusätzliche Sicherheitsebene zu deinem Passwort hinzu.

Statt sich nur auf ein Passwort zu verlassen, erfordert der Login einen zweiten Schritt zur Bestätigung deiner Identität. Dieser zweite Faktor ist meist etwas, das du besitzt. Zum Beispiel ein Code, der von einer Authenticator-App generiert wird, oder ein physischer Security Key, mit dem du den Login bestätigst. Selbst wenn ein Passwort kompromittiert wird, kann diese zusätzliche Ebene unbefugten Zugriff blockieren und Konten schützen.

Das wichtigste Konto: E-Mail

In den meisten Fällen ist dein E-Mail-Konto der zentrale Knotenpunkt deiner gesamten Online-Identität. Darüber werden bei fast allen anderen Diensten Passwörter zurückgesetzt, was es besonders kritisch macht.

Deshalb sollten E-Mail-Konten immer mit einem starken, einzigartigen Passwort geschützt werden und, wenn möglich, zusätzlich Zwei-Faktor-Authentifizierung aktiviert haben.

Fazit

Die Verwendung desselben Passworts überall mag praktisch wirken, führt in der Praxis aber zu erheblichen Sicherheitsrisiken. Ein Password Manager in Kombination mit Zwei-Faktor-Authentifizierung macht dieses Konzept deutlich sicherer und gleichzeitig gut handhabbar. Statt sich viele unterschiedliche Passwörter merken zu müssen, reicht ein einziges starkes Master Password, während alles andere im Hintergrund sicher generiert und gespeichert wird.

Diese kleine Umstellung kann deine Online-Sicherheit deutlich verbessern, ohne den Alltag komplizierter zu machen.

Ein Quickstart-Guide für Password Manager

Für diesen Guide verwenden wir KeePassXC als Beispiel, um zu zeigen, wie schnell und einfach sich ein Password Manager lokal auf deinem Gerät einrichten lässt!

1. KeePassXC herunterladen und installieren

Klicke auf eines der untenstehenden Symbole, um die Download-Seite von KeePassXC für dein ausgewähltes Betriebssystem zu öffnen. In unserem Beispiel verwenden wir macOS.

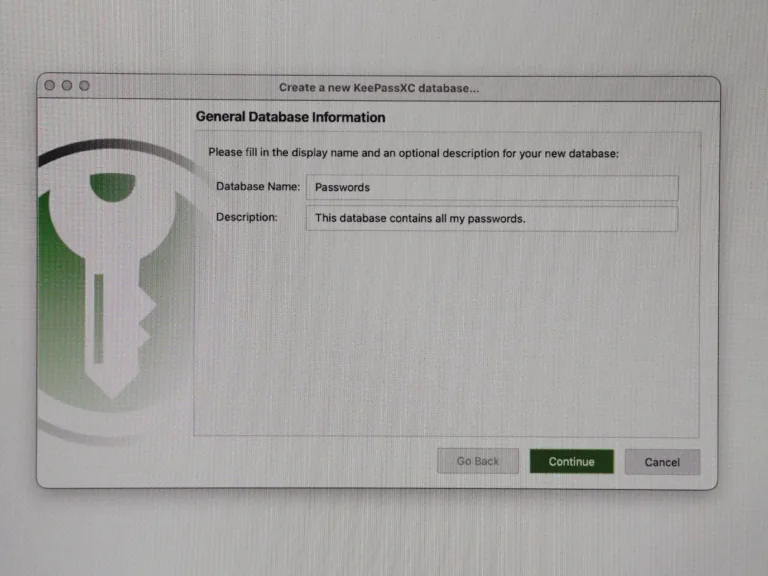

2. KeePassXC öffnen, eine Passwort-Datenbank erstellen und das Master-Passwort festlegen

Nachdem du den heruntergeladenen Installer geöffnet und KeePassXC installiert hast, wirst du beim Start durch die Einrichtung geführt, um deine Passwortdatenbank zu erstellen. Der Standardname ist „Passwords“, du kannst ihn aber nach Belieben ändern und auch eine kurze Beschreibung hinzufügen.

Vielleicht fällt dir ab diesem Punkt auch ein Unterschied in der Bildqualität auf.

KeePassXC blockiert Screenshots –> eine Sicherheitsfunktion!

Es ist nicht möglich, Screenshots der Anwendung zu erstellen, daher mussten wir stattdessen Fotos mit dem Handy machen.

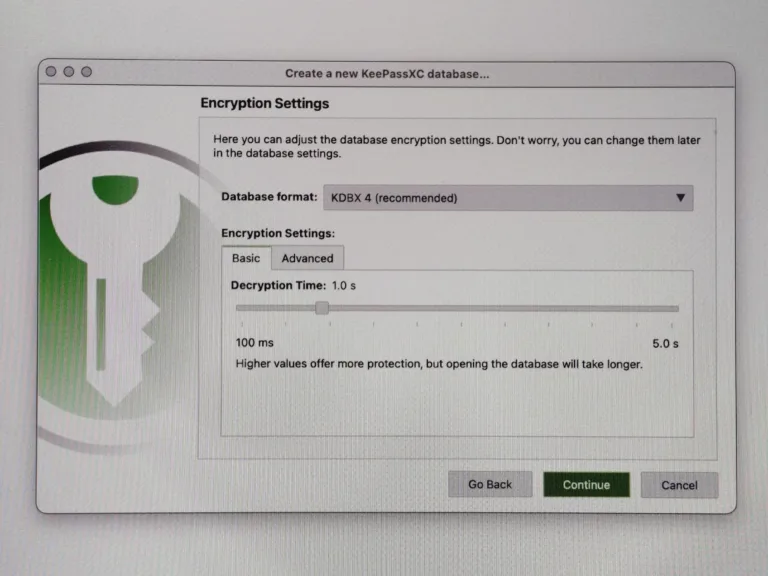

Als Nächstes zeigt KeePassXC die verschiedenen Verschlüsselungseinstellungen an. Wir werden mit den empfohlenen Standardeinstellungen fortfahren. Du kannst dich gerne näher über die einzelnen Optionen informieren und die Einstellungen an deine Bedürfnisse anpassen.

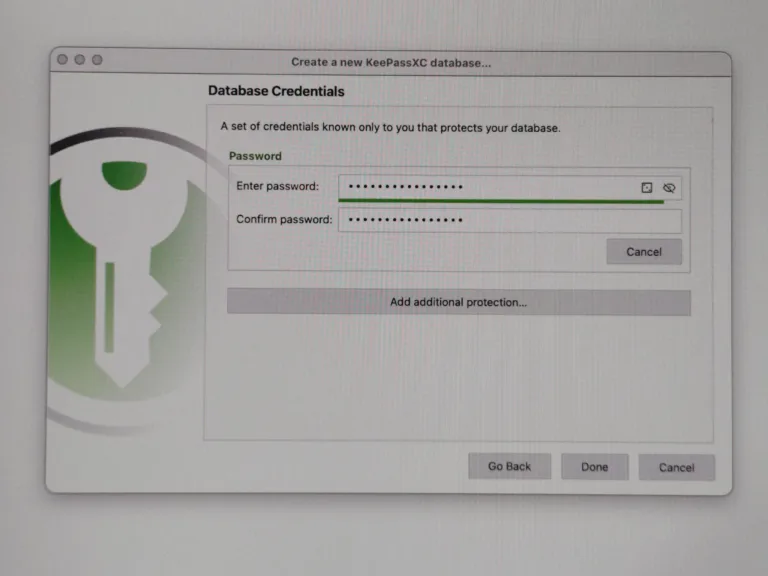

Jetzt kommen wir zum wichtigsten Teil eines Password Managers: EIN STRING, SIE ALLE ZU KNECHTEN.

Auch bekannt als das Master-Passwort, mit dem du deine Passwortdatenbank entsperrst und das einzige Passwort, das du dir ab jetzt merken musst!

Achte darauf, dass es etwas Komplexes ist und nicht ähnlich zu Passwortmustern, die du in der Vergangenheit bereits verwendet hast.

3. Füge deinen ersten Passwort-Eintrag hinzu

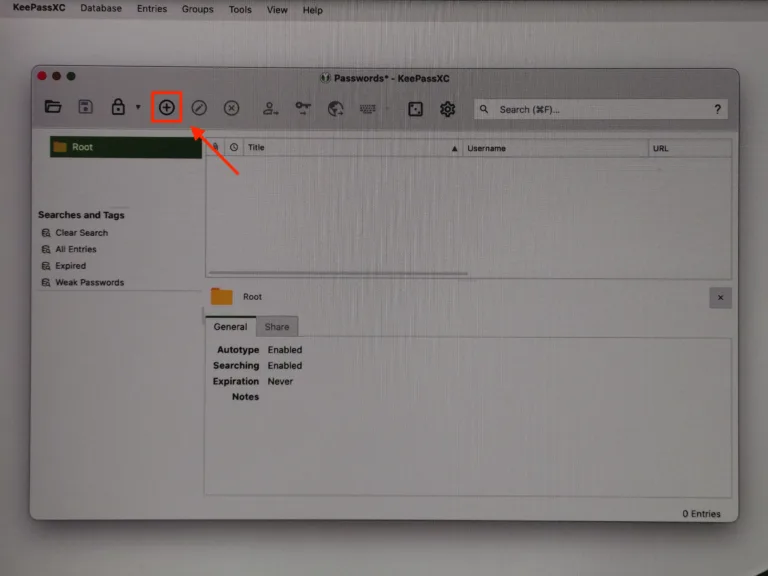

Wenn die Einrichtung abgeschlossen ist, wirst du von deiner geöffneten Passwortdatenbank begrüßt. Sie wirkt jetzt noch ziemlich leer, aber ich verspreche dir, dass sie schnell viele Einträge haben wird, sobald du beginnst, all deine verschiedenen Online-Konten hinzuzufügen.

Um einen neuen Eintrag hinzuzufügen, klicke einfach oben auf den + Button.

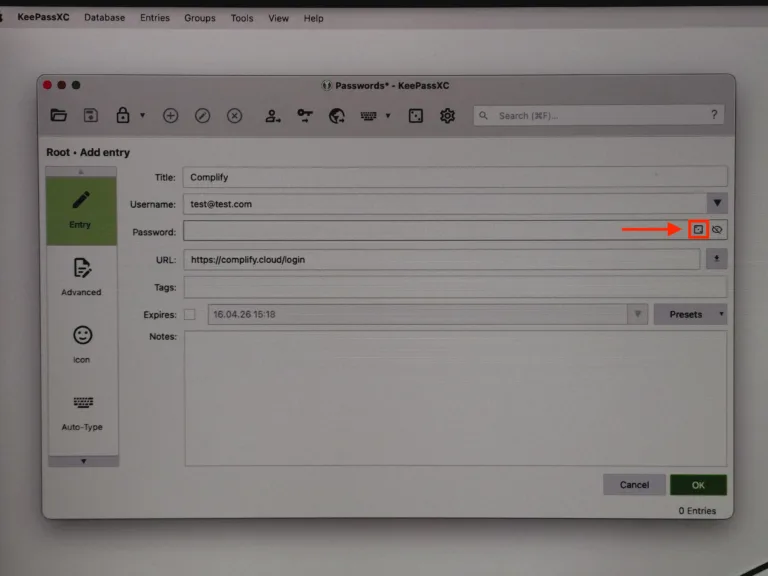

Es öffnet sich ein neues Fenster, in dem du alle Informationen eingeben kannst, die du für den Login zu einem Konto benötigst, wie z. B. Benutzername und Passwort. Natürlich braucht der Eintrag auch einen Titel, und wenn du möchtest, kannst du zusätzlich die URL der Login-Seite hinzufügen. Das kann besonders wichtig sein, wenn du auch die Browser-Erweiterung von KeePassXC verwendest.

Wenn du den Firefox-Browser nutzt, gibt es eine Erweiterung, mit der du die Login-Daten mit einem einfachen Klick auf einen Button einfügen kannst.

Der folgende Link führt dich zur Browser-Erweiterung: https://addons.mozilla.org/en-US/firefox/addon/keepassxc-browser/

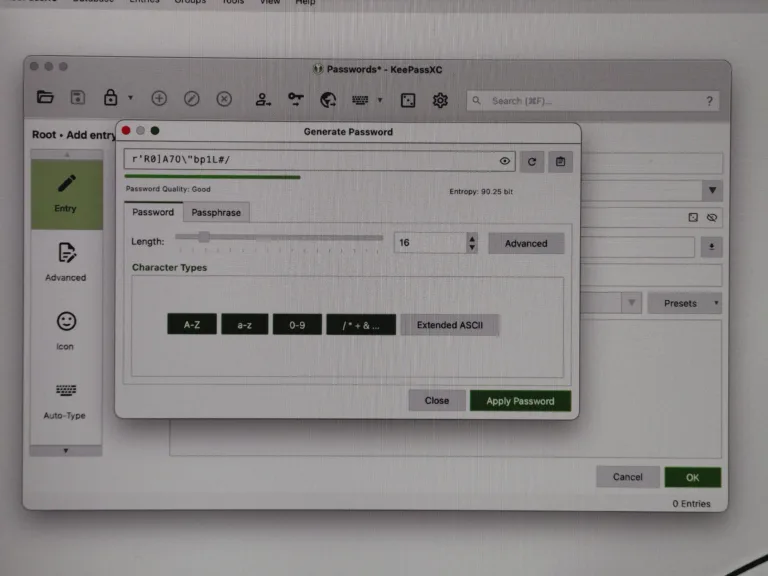

Keine Sorge, du musst dir für diesen neuen Eintrag kein komplexes Passwort ausdenken –> du kannst einfach eines generieren lassen!

Dazu klickst du auf den Button, der wie ein Würfel aussieht.

Auch hier öffnet sich wieder ein neues Fenster. Eigentlich musst du hier nichts weiter tun, außer auf „Apply Password“ zu klicken. Die Standardeinstellungen sind bereits völlig in Ordnung, du kannst sie aber natürlich an deine Bedürfnisse anpassen.

Nachdem du auf „Apply Password“ und anschließend auf „OK“ geklickt hast, wurde der Eintrag erfolgreich hinzugefügt. Das komplexe Passwort, das du gerade zufällig mit dem Password Manager erstellt hast, musst du dir nicht merken.

Um es zu verwenden, wähle den Eintrag einfach mit einem Klick aus und drücke STRG+C, um das Passwort zu kopieren, und anschließend STRG+V, um es in das Login-Feld einzufügen.

Gratuliere String-Träger! 🥳 (auf Deutsch ist das Wortspiel viel zu lustig)

Du bist jetzt bereit, all deine Passwörter sicher zu speichern!

PS: Vergiss nicht, regelmäßig ein Backup deiner .kdbx-Datei zu erstellen! 😉