Ein String sie zu knechten!

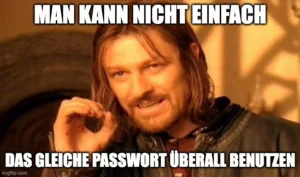

Warum es gefährlich ist, überall dasselbe Passwort zu verwenden – und wie man es mit einem Password Manager trotzdem und sicher macht

Die meisten Menschen verwenden im Grunde nur ein einziges Passwort oder leichte Variationen davon. Ein Großbuchstabe hier, eine Zahl dort, und irgendwann fühlt es sich „sicher genug“ an. Es ist praktisch, leicht zu merken und genau deshalb machen es so viele. Aber ist es auch sicher?

Im Jahr 2026 ist ein Passwort längst nicht mehr nur eine einfaches Login. Es ist oft der Schlüssel zu deinem gesamten digitalen Leben. E-Mail, Social Media, Cloud-Speicher, Online-Shopping und sogar Online-Banking sind auf die eine oder andere Weise damit verknüpft. Wenn dieses eine Passwort kompromittiert wird, ist selten nur ein einzelnes Konto betroffen. In den meisten Fällen betrifft es alles auf einmal. Genau deshalb gehört das wiederverwenden eines Passworts bis heute zu den häufigsten und gleichzeitig am meisten unterschätzten Sicherheitsproblemen.

(Ein String ist eine Zeichenkette aus Buchstaben, Zahlen und Sonderzeichen z.B. ein Passwort)